Formular Tools im Vergleich

3. August 2025

7 Minuten zum lesen

7 Min.

3. August 2025

7 Minuten zum lesen

7 Min.

7. Juli 2025

4 Minuten zum lesen

4 Min.

Mit der Digitalisierung wächst auch die Bedeutung der Datensicherung. Mitarbeiter in Unternehmen nutzen vermehrt Mobile Devices, wodurch schnell Sicherheitslücken entstehen können. Erfahren Sie hier mehr über Enterprise Mobile Security!

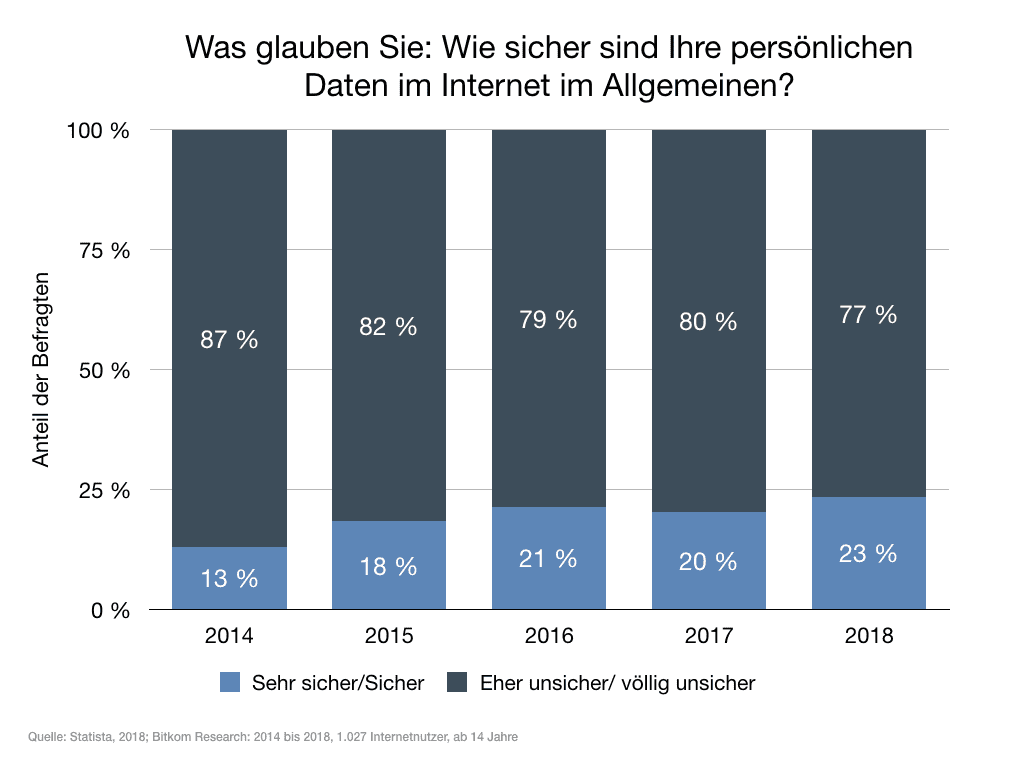

Der Schutz von persönlichen Daten entwickelt sich in der heutigen digitalen Gesellschaft zu einem wichtigen Thema. Die Sicherung großer Datenmengen (Big Data) nach den Datenschutz-Richtlinien (DSGVO) stellt für viele Konzerne eine wachsende Herausforderung dar. Sicherheitslücken sind die Folgen, die zu Bedenken bei den Menschen führen. 75 Prozent der Deutschen hinterfragen die Sicherheit ihrer persönlichen Daten im Internet.

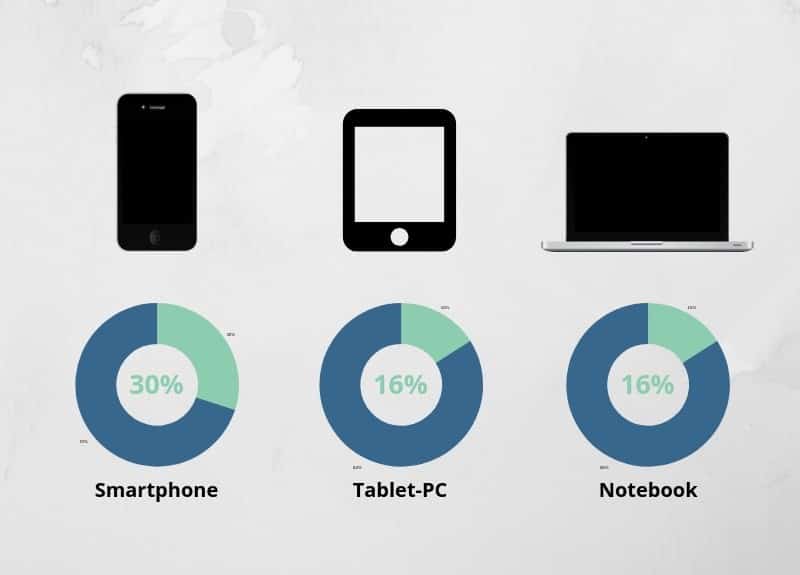

Als Unterkategorie der Datensicherheit steigt die Bedeutung der Mobile Security. Grund ist die wachsende Nutzung mobiler Endgeräte und deren Einbindung in die IT-Infrastruktur der Unternehmen. Laut einer Studie des Marktforschungsunternehmens Bitkom Research GmbH stieg 2018 die Anzahl der deutschen Smartphone-Nutzer auf 57 Millionen.

Mithilfe dieses Blog Artikels erhalten Sie einen ersten Einblick in die Thematik Mobile Security und verschiedene Lösungen für Ihre mobile IT-Sicherheit.

Datensicherheit definiert alle technischen Maßnahmen, die dem Schutz aller Arten von Daten dienen. “Vertraulichkeit, Integrität und Verfügbarkeit” werden damit gesichert.

Datenschutz bezieht sich ausschließlich auf den Schutz von personenbezogenen Daten. Technische Maßnahmen garantieren, dass die persönlichen Daten ausreichend geschützt sind. Datensicherheit ist somit eine Bedingung für den Datenschutz.

Mobile Security als Unterkategorie der Datensicherheit bezeichnet den Schutz von tragbaren Geräten (Smartphones, Tablets, Laptops) und den Netzwerken, mit denen sie verbunden sind. Gesichert werden müssen Daten vor Bedrohungen der kabellosen Datenverarbeitung. Die Angriffsfläche der betroffenen Devices wächst zunehmend durch den technischen Fortschritt. Mobile Endgeräte dienen heutzutage als Kreditkarte, elektronische Schlüssel und verfügen über viele Funktionen im Bereich Smart Home.

Der Begriff Mobile Security ist eng mit dem Mobile Device Management (MDM) verbunden. MDM beschreibt die Verwaltung mobiler Geräte bei unternehmerischen Aktivitäten.

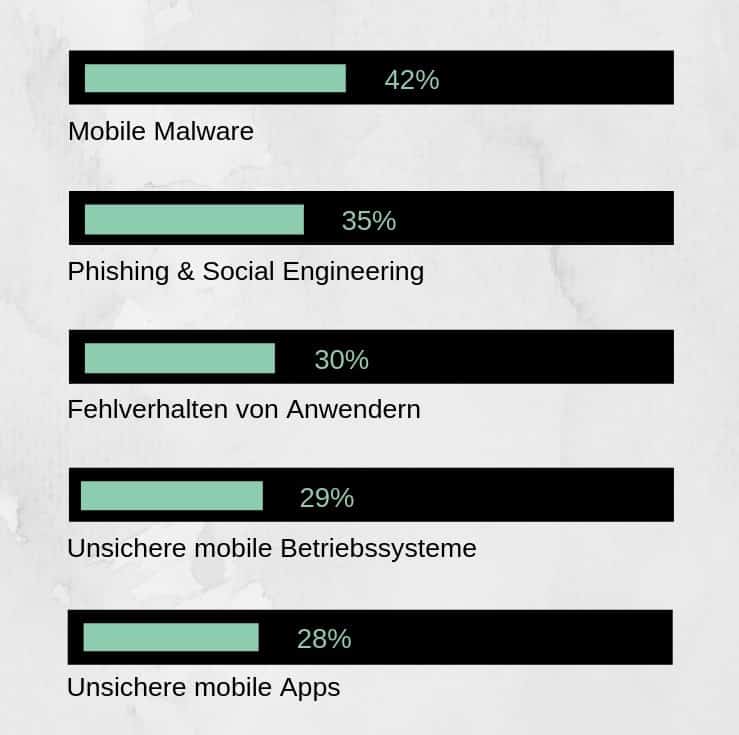

Durch die wachsende Präsenz von mobilen Endgeräten am Arbeitsplatz, stehen Unternehmen vor neuen Herausforderungen. Ist der mobile Zugang zu unternehmensinternen Daten nicht geregelt, entsteht ein großes Risiko in Bezug auf die Datensicherheit. Data Breach ist die Folge. Datenpanne oder Datenleck bezeichnet einen Vorfall bei dem Unberechtigte Zugriff auf eine Datensammlung erhalten. Laut der IDC-Studie 2017 machten 65 Prozent der befragten Unternehmen Erfahrungen mit Angriffen auf mobile Endgeräte. Damit wird die Notwendigkeit deutlich, mobile Devices sicher und organisiert in die IT-Infrastruktur des Unternehmens einzubinden.

Zur Verwaltung von Mobilgeräten in Unternehmen dient das Enterprise Mobility Management (EMM). Komplexe Softwarelösungen, sog. EMM Suites, sollen vertrauliche Unternehmensinformationen vor Schadsoftware, Datendiebstahl und Viren schützen. Zusätzlich werden in der Enterprise Mobile Security Sicherheitsvorkehrungen getroffen, falls es zum Verlust mobiler Geräte kommt.

Die Wahl der mobilen Endgeräte spielt bei der Mobile Security eine wichtige Rolle. Unternehmen müssen sich für BYOD (bring your own device) oder firmeneigene Geräte entscheiden. Bei BYOD wird es Mitarbeitern ermöglicht ihre eigenen Geräte für Geschäftszwecke zu nutzen. “Bring your own device” ist ein Trend der IT-Consumerization, die darauf zielt die privat genutzten Geräte in die IT-Infrastruktur des Unternehmens miteinzubeziehen.

Firmeneigene Geräte bringen gegenüber BYOD einige Vorteile mit sich. Beispielsweise führt ein einheitliches Betriebssystem zu einer unternehmensweiten, homogenen Infrastruktur und vereinfacht die Administration.

Die Mitarbeiter für Mobile Security sensibilisieren ist von hoher Wichtigkeit. Klären Sie Ihr Team über die Datensicherheit bei der Nutzung mobiler Endgeräte auf und bewegen sie es zu einem sorgfältigen Umgang. Helfen können verbindliche Mobile Security-Regeln, um einen optimalen Schutz zu gewährleisten.

Achten Sie grundsätzlich darauf unternehmensinterne Daten verschlüsselt abzulegen und ausschließlich durch bestimmte Sicherheitsmechanismen wieder zugänglich zu machen. Sie können beispielsweise mit biometrischen Sicherheitsüberprüfungen wie Fingerabdrücken oder Iris-Scan arbeiten, um Ihre Mobile Security weiter zu verbessern.

Um Sicherheitslücken und daraus resultierende Datenpannen (Data Breach) vorzubeugen, existieren verschiedene Sicherheitskonzepte für die mobile Kommunikation.

Mobile Device Management Lösungen, wie zum Beispiel AirWatch, Mobileiron, oder Relution gewährleisten die mobile IT-Sicherheit im Unternehmen. Diese mehrschichtigen MDM-Lösungen kümmern sich um die Verwaltung der Devices, das Management der darauf vorhanden Daten, die Freigabe von unternehmensinternen und -externen Apps und die Überwachung der Gerätenutzung. Einzelne Funktionen der Mobile Device Management Programme sind:

VPN (Virtual Private Network) als Teil des Mobile Device Managements, ist ein Netzwerk, das die anonyme Kommunikation über das Internet ermöglicht. Die Art der Internetverbindung ist irrelevant, da sie von dem VPN-Client (mobiles Gerät) bis zum VPN-Server verschlüsselt wird. Diese Mobile Security Software gewährleistet einen sicheren Zugriff auf private Netzwerke und verhindert Mitschnitte der übertragenen Daten.

Eine sichere Variante des Datenaustausches ist NFC (Near Field Communication). Bei NFC handelt sich um eine simple, schnelle und vor allem sichere Möglichkeit, Daten mit dem Smartphone zu übertragen. Die Daten sind schwer von außen manipulierbar oder ausspionierbar, da der Datenaustausch bei minimalster Entfernung stattfindet.

Der Einsatz moderner mobiler Endgeräte im Unternehmen setzt einen sorgfältigen Umgang mit Anwendungen voraus. Eine Möglichkeit die Mobile Security zu optimieren ist die Einführung eines Corporate App Stores. In dem Store stehen ausschließlich geprüfte, von dem Unternehmen vorgegebene Anwendungen zur Verfügung.

Eine sichere Alternative um den Umgang mit Apps zu kontrollieren, ist das sogenannte White Listing. Das Unternehmen stellt eine Liste mit den Apps bereit, die für einen Download zugelassen sind.

Touch ID und Face ID:

Device Enroll Program (DEP):

Volume Purchase Program (VPP):

Fingerabdrucksensor:

Samsung Secure Folder:

Der zunehmende Einsatz mobiler Endgeräte wie Smartwatches in die IT-Infrastruktur der Unternehmen begründet die Relevanz der Mobile Security. Insbesondere ein sorgfältiger Umgang mit Apps ist erforderlich um eine einwandfreie Datensicherheit im Unternehmen zu gewährleisten und Datenlecks vorzubeugen. Die Unterschiede der beiden Betriebssysteme Android und iOS bzgl. der MDM-Lösungen sind zu beachten. Android ist im Vergleich zu iOS in Bezug auf die Kontrolle und Sicherheit im App Store offener, was der User wissen und entsprechend handhaben muss. Für beide Betriebssysteme gibt es entsprechende Programme, die die Mobile Security in Unternehmen unterstützen.

Bei zusätzlichen Fragen können Sie sich selbstverständlich auch an uns wenden – Wir informieren Sie gerne!

3. August 2025

7 Minuten zum lesen

7 Min.

7. Juli 2025

4 Minuten zum lesen

4 Min.